PENDAHULUAN

1.

Latar Belakang

Masalah

Dalam dunia komunikasi

data global dan perkembangan teknologi informasi yang senantiasa berubah serta

cepatnya perkembangan software, keamanan merupakan suatu isu yang sangat

penting, baik itu keamanan fisik, keamanan data maupun keamanan aplikasi.

Perlu kita sadari bahwa

untuk mencapai suatu keamanan itu adalah suatu hal yang sangat mustahil,

seperti yang ada dalam dunia nyata sekarang ini. Tidak ada satu daerah pun yang

betul-betul aman kondisinya, walau penjaga keamanan telah ditempatkan di daerah

tersebut, begitu juga dengan keamanan sistem komputer. Namun yang bisa kita

lakukan adalah untuk mengurangi gangguan keamanan tersebut.

Salah satu metode pengamanan sistem informasi yang umum

diketahui oleh banyak orang adalah password. Tanpa disadari password mempunyai

peranan penting dalam mengamankan informasi-informasi yang sifatnya pribadi (confidential).

Pada beberapa aplikasi yang berhubungan dengan piranti lunak, seperti HP, kartu

ATM, dll., ada juga sistem pengamanannya yang fungsinya mirip dengan password;

biasa dikenal sebagai Kode PIN. Walaupun hanya terdiri dari angka, namun

kegunaannya sama seperti password, yaitu untuk

mengamankan informasi. Informasi yang disimpan tersebut biasanya sudah

berbentuk digital.

Tetapi banyak dari para pengguna password yang

membuat password secara sembarangan tanpa mengetahui kebijakan pengamanan

(password

policy) dan bagaimana

membuat password yang kuat (strong password). Mereka tidak sadar

dengan bahayanya para ‘penyerang’ (attacker) yang dapat mencuri

atau mengacak-acak informasi tersebut.

2.

Rumusan Masalah

Uraian rumusan masalahnya meliputi :

1. Konsep dasar jaringan

komputer.

2. Bentuk-bentuk

ancaman terhadap jaringan komputer.

3. Bentuk

pengendalian terhadap keamanan jaringan jaringan komputer.

4. Konsep trusted

guards.

3.

Tujuan

Tujuan dalam

penulisan makalah ini adalah untuk memenuhi tugas mata kuliah keamanan komputer

serta dapat menambah pengetahuan dan diharapkan bermanfaat bagi kita semua.

BAB

II

PEMBAHASAN

1.

KONSEP

DASAR JARINGAN KOMPUTER

1.1 Pengantar

Jaringan Komputer

Jaringan

Komputer adalah satu atau lebih sistem yang terdiri dari komputer dan perangkat

/ device jaringan lainnya yang saling terhubung dalam mencapa tujuan

yang sama yakni berkomunikasi satu dengan yang lainnya guna berbagi sumber

daya. Seperti telah dijelaskan sebelumnya, tujuan dari sebuah jaringan adalah

untuk melakukan sharing sumber daya / resources, sumber daya yang di share

diantaranya adalah :

§ Data

§ Hardware

(CD-ROM, printer dalam mekanisme printer sharing)

§ Perangkat

Komunikasi

Penghubung

jaringan dalam proses pembagian resources menggunakan media komunikasi. Media

itu adalah penghubung antar node dalam membentuk suatu jaringan komputer. Media

komunikasi itu akan dibahas lebih lanjut pada bab ketiga, namun secara umum

media komunikasi dapat dibagi kedalam beberapa bentuk yang umum yakni :

§ Kabel

§ Radio

§ Satelite

Seperti

telah dibahas secara singkat sebelumnya, pembentukan jaringan komputer memiliki

tujuan serta manfaat. Manfaat jaringan komputer adalah :

1.

Speed,

jaringan komputer memungkinkan pekerjaan akan lebih cepat karena dengan

menggunakan fasilitas sharing data akan memudahkan proses transfer data.

2.

Cost,

sebuah perusahaan atau subyek pengguna jaringan komputer akan dapat mengurangi

biaya pembelian device jaringan karena dapat berbagi hardware antar komputer.

3.

Security,

adanya fasilitas otorisasi dalam jaringan akan membuat adanya hak akses

terhadap suatu file atau resources yang lainnya.

4.

Centralized Software Management. Salah

satu keuntungan jaringan komputer adalah pemusatan program aplikasi. Ini akan

mengurangi waktu dan tenaga untuk instalasi program masing – masing komputer.

5.

Resource Sharing.

Jaringan komputer dapat mengatasi terbatasnya hardware (printer, CD ROM, dll)

maupun data.

6.

Flexible Access.

User dapat mengakses data yang terpusat dari komputer manapun.

Konfigurasi

Jalur adalah jumlah alat yang ada di dalam hubungan (link). Ada dua jenis,

antara lain :

§ Point

to point, yang

merupakan hubungan antara 2 perangkat jaringan

§ Multipoint, yang merupakan hubungan antar lebih dari

2 perangkat jaringan.

Berdasarkan

arsitekturnya jaringan komputer dibagi menjadi 3, yaitu:

a.

Client Server

Yaitu jaringan komputer dengan komputer

yang didedikasikan khusus sebagai server. Sebuah service/layanan bisa diberikan

oleh sebuah komputer atau lebih. Contohnya adalah sebuah domain seperti

www.detik.com yang dilayani oleh banyak komputer web server. Atau bisa juga

banyak service/layanan yang diberikan oleh satu komputer. Contohnya adalah

server jtk.polban.ac.id yang merupakan satu komputer dengan multi service yaitu

mail server, web server, file server, database server dan lainnya.

b.

Peer to Peer

Yaitu jaringan komputer dimana setiap

host dapat menjadi server dan juga menjadi client secara bersamaan. Contohnya

dalam file sharing antarkomputer di Jaringan Windows Network Neighbourhood ada

5 komputer (kita beri nama A,B,C,D dan E) yang memberi hak akses terhadap file

yang dimilikinya. Pada satu saat A mengakses file share dari B bernama

data_nilai.xls dan juga memberi akses file soal_uas.doc kepada C. Saat A

mengakses file dari B maka A berfungsi sebagai client dan saat A memberi akses

file kepada C maka A berfungsi sebagai server. Kedua fungsi itu dilakukan oleh

A secara bersamaan maka jaringan seperti ini dinamakan peer to peer.

c.

Hybrid

Jaringan

hybrid memiliki semua yang terdapat pada tipe jaringan diatas. Ini berarti

pengguna dalam jaringan dapat mengakses sumber daya yang dishare oleh jaringan

peer, sedangkan diwaktu bersamaan juga dapat memanfaatkan sumber daya yang

disediakan oleh server. Keuntungan jaringan hybrid adalah sama dengan

keuntungan menggunakan jaringan berbasis server dan berbasis peer. Jaringan

hybrid memiliki kekurangan seperti pada jaringan berbasis server.

1.2 Terminologi

Dasar Jaringan

Jaringan komputer dibangun dalam bentuk

dan ukuran yang berbeda-beda,

bergantung kondisi dan kebutuhan. Desain dari jaringan komputer sangat pesat

perkembangannya. Desain inilah yang disebut network terminology. Pada awalnya

LAN dan WAN merupakan desain orisinal jaringan komputer. Namun saat ini

mengalami perkembangan. Sebagai pengetahuan, saat ini “area network “ yang

lainnya adalah :

a.

Local Area

Network (LAN)

Merupakan

komunikasi sejumlah komputer ataupun perangkat komunikasi di dalam suatu area

terbatas dengan menggunakan media komunikasi tertentu ( kabel, wireless, dan

lain-lain). Dapat didefinisikan juga dengan jaringan komputer yang jaringannya

hanya mencakup wilayah kecil. LAN didesain untuk kebutuhan dan kondisi berikut

:

§ Beroperasi

dalam area geografis terbatas (kecil)

§ Memberi

akses user-user melalui media dengan bandwidth tinggi

§ Menyediakan

konektivitas full-time untuk servis-servis local

§ Melakukan

koneksi secara fisik antar perangkat yang berdekatan

§ Menyajikan

control jaringan secara privat di bawah kendali administrator lokal

b.

Wide Area

Network (WAN)

Merupakan

jaringan komputer yang mencakup area yang besar sebagai contoh yaitu jaringan

komputer antar wilayah, kota atau bahkan negara, atau dapat didefinisikan juga

sebagai jaringan komputer yang membutuhkan router dan saluran komunikasi

publik. WAN digunakan untuk menghubungkan jaringan lokal yang satu dengan

jaringan lokal yang lain, sehingga pengguna atau komputer di lokasi yang satu

dapat berkomunikasi dengan pengguna dan komputer di lokasi yang lain. Beberapa

teknologi WAN yang umum digunakan :

§ Modem

§ ISDN

(Integrated Services Digital Network)

§ DSL

(Digital Subscriber Line)

§ Frame

Relay

§ ATM

(Asynchronous Transfer Mode)

§ SONET

(Synchronous Optical Network)

c.

Metropolitan

Area Network (MAN)

Suatu jaringan

dalam suatu kota dengan transfer data berkecepatan tinggi, yang menghubungkan

berbagai lokasi seperti kampus, perkantoran, pemerintahan, dan sebagainya.

Jaringan MAN adalah gabungan dari beberapa LAN. Jangkauan dari MAN ini antar 10

hingga 50 km, MAN ini merupakan jaringan yang tepat untuk membangun jaringan antar

kantor-kantor dalam satu kota antara pabrik/instansi dan kantor pusat yang

berada dalam jangkauannya.

d.

Storage Area

Network (SAN)

Merupakan

koneksi-koneksi perangkat penyimpanan melalui teknologi seperti Fibre chanel.

e.

System Area

Network (SAN)

Merupakan

koneksi-koneksi berperforma hardware tinggi dan kecepatan koneksi tinggi dalam

sebuah konfiurasi cluster.

1.3 Topologi

Jaringan

Topologi

Jaringan adalah hal yang menjelaskan hubungan

geometris antara unsur-unsur dasar penyusun jaringan, yaitu node, link, dan

station. Setiap design memiliki kelebihan dan kekurangan tersendiri yang

mempengaruhi system sebuah jaringan. Sebuah design jaringan dapat dibagi

menjadi beberapa topologi jaringan yaitu :

a.

Topologi Bus

Karakteristik topologi Bus adalah:

§ merupakan

satu kabel yang kedua ujungnya ditutup dimana sepanjang kabel terdapat

node-node.

§ Paling

prevevalent karena sederhana dalam instalasi.

§ Signal

merewati 2 arah dengan satu kabel kemungkinan terjadi collision (tabrakan data

atau tercampurnya data).

§ Permasalahan

terbesar jika terjadi putus atau longgar pada salah satu konektor maka seluruh

jaringan akan berhenti.

§ Topologi

Bus adalah jalur transmisi dimana signal diterima dan dikirim pada setiap

alat/device yang tersambung pada satu garis lurus (kabel), signal hanya akan

ditangkap oleh alat yang dituju, sedangkan alat lainnya yang bukan tujuan akan

mengabaikan signal tersebut/hanya akan dilewati signal.

b.

Topologi Star

Topologi bintang

merupakan bentuk topologi jaringan yang berupa konvergensi dari node tengah ke

setiap node atau pengguna. Topologi jaringan bintang termasuk topologi jaringan

dengan biaya menengah. Topologi ini banyak digunakan di berbagai tempat karena

memudahkan untuk menambah, megurangi dan mendeteksi kerusakan jaringan yang

ada. Panjang kabel tidak harus sesuai (matching). Kerugian terjadi padasemua

itu bisa diabaikan.

Karakteristik

topologi Star adalah :

§ Setiap

node berkomunikasi langsung dengan central node, traffic data mengalir dari

node ke central node dan kembali lagi.

§ Mudah

dikembangkan karena setiap node hanya memiliki kabel yang langsung terhubung ke

central node.

§ Keunggulan

jika terjadi kerusakan pada salah satu node maka hanya pada node tersebut yang

terganggu tanpa mengganggu jaringan lain.

§ Dapat

digunakan kabel lower karena hanya menghandle satu traffic node dan biasanya

menggunakan kabel UTP

c.

Topologi Ring

Topologi ring

menghubungkan komputer-komputer sepanjang lintasan tunggal yang kedua ujungnya

digabung sehingga membentuk suatu lingkaran (ring). Lingkaranyang dimaksud

adalah lingkaran logis, yang jika dilihat secara fisik tidak berbentuk

lingkaran sama sekali tetapi lebih mirip topologi star. Topologi ring umumnya

digunakan di dalam jaringan token ring dan Fiber Distributed Data Interface

(FDDI) yang banyak digunakan sebagai backbone (jaringan tulang punggung)

berkecepatan tinggi.

Berikut

kekurangan topologi ring :

§ Kekurangannya

adalah ketika terjadi kerusakan pada salah satu komputer akan berpengaruh

terhadap jaringan secara keseluruhan dan mempersulit proses diagnosis.

§ Penambahan

dan pemindahan komputer juga akan mengganggu jaringan yang sedang berjalan.

d.

Topologi Tree

Topologi

jaringan ini disebut juga sebagai topologi jaringan bertingkat. Topologi ini

biasanya digunakan untuk interkoneksi antar sentral dengan hirarki yang

berbeda. Untuk hirarki yang lebih rendah digambarkan pada lokasi yang rendah

dan semakin keatas mempunyai hirarki semakin tinggi. Topologi jaringan jenis

ini cocok digunakan pada sistem jaringan komputer .

Keungguluan jaringan

model pohon seperti ini adalah dapat terbentuknya suatu kelompok yang

dibutuhkan pada setiap saat. Sebagai contoh, perusahaan dapat membentuk

kelompok yang terdiri atas terminal pembukuan, serta pada kelompok lain

dibentuk untuk terminal penjualan. Adapun kelemahannya adalah, apabila simpul

yang lebih tinggi kemudian tidak berfungsi, maka kelompok lainnya yang berada

dibawahnya akhirnya juga menjadi tidak efektif. Cara kerja jaringan pohon ini

relatif menjadi lambat.

e.

Topologi Mesh

Adalah suatu

bentuk hubungan antar perangkat dimana setiap perangkat terhubung secara

langsung ke perangkat lainnya yang ada di dalam jaringan. Akibatnya, dalam

topologi mesh setiap perangkat dapat berkomunikasi langsung dengan perangkat

yang dituju (dedicated links). Dengan demikian maksimal banyaknya

koneksi antar perangkat pada jaringan bertopologi mesh ini dapat dihitung yaitu

sebanyak n(n-1)/2. Selain itu karena setiap perangkat dapat terhubung dengan

perangkat lainnya yang ada di dalam jaringan maka setiap perangkat harus memiliki

sebanyak n-1 Port Input/Output (I/O ports).

Berdasarkan

pemahaman di atas, dapat dicontohkan bahwa apabila sebanyak 5 (lima) komputer

akan dihubungkan dalam bentuk topologi mesh maka agar seluruh koneksi antar

komputer dapat berfungsi optimal, diperlukan kabel koneksi sebanyak 5(5-1)/2 =

10 kabel koneksi, dan masing-masing komputer harus memiliki port I/O sebanyak

5-1 = 4 port (lihat gambar). Dengan bentuk hubungan seperti itu, topologi mesh

memiliki beberapa kelebihan, yaitu:

§ Hubungan

dedicated links menjamin data langsung dikirimkan ke komputer tujuan tanpa

harus melalui komputer lainnya sehingga dapat lebih cepat karena satu link

digunakan khusus untuk berkomunikasi dengan komputer yang dituju saja (tidak

digunakan secara beramai-ramai/sharing).

§ Memiliki

sifat Robust, yaitu Apabila terjadi gangguan pada koneksi komputer A dengan

komputer B karena rusaknya kabel koneksi (links) antara A dan B, maka gangguan

tersebut tidak akan mempengaruhi koneksi komputer A dengan komputer lainnya.

§ Privacy

dan security pada topologi mesh lebih terjamin, karena komunikasi yang terjadi

antara dua komputer tidak akan dapat diakses oleh komputer lainnya.

§ Memudahkan

proses identifikasi permasalahan pada saat terjadi kerusakan koneksi antar

komputer.

1.1 Perangkat

Jaringan (Networking Device)

Perangakat jaringan komputer adalah

device / peralatan yang dapat digunakan untuk mendukung serta melaksanakan

kegiatan transfer serta sharing resources. Berikut ini beberapa perangkat

jaringan yang sering digunakan dalam instalasi sebuah system jaringan komputer :

a.

Server

Adalah sebuah sistem

komputer yang menyediakan jenis layanan tertentu dalam sebuah jaringan

komputer. Server didukung dengan prosesor yang bersifat scalable dan RAM yang

besar, juga dilengkapi dengan sistem operasi khusus, yang disebut sebagai

sistem operasi jaringan atau network operating system. Server juga

menjalankan perangkat lunak administratif yang mengontrol akses terhadap

jaringan dan sumber daya yang terdapat di dalamnya, seperti halnya berkas atau

alat pencetak (printer), dan memberikan akses kepada workstation anggota

jaringan.

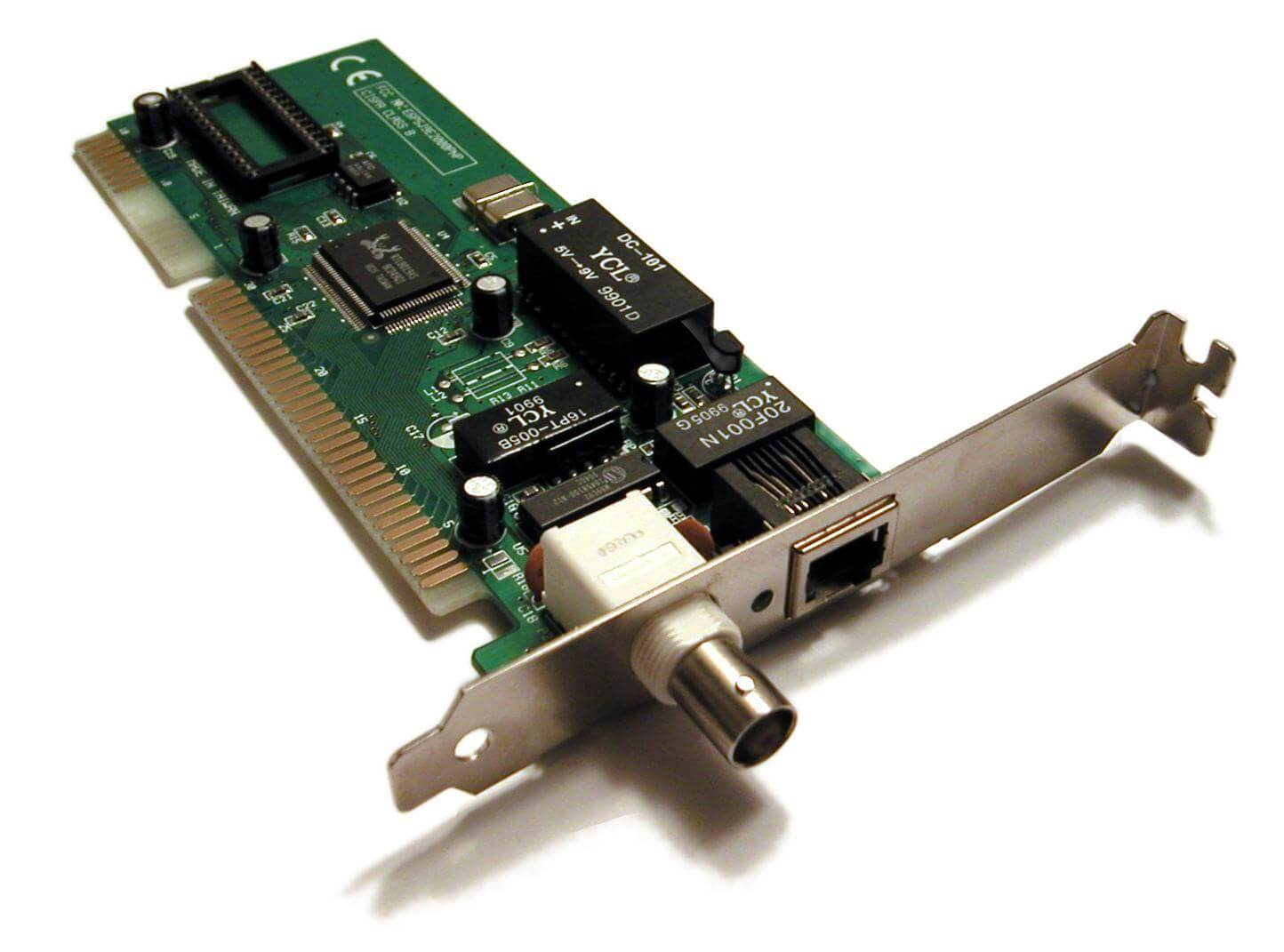

b.

NIC

Adalah sebuah kartu

yang berfungsi sebagai jembatan dari komputer ke sebuah jaringan komputer.

Jenis NIC yang beredar, terbagi menjadi dua jenis, yakni NIC yang bersifat

fisik, dan NIC yang bersifat logis. Contoh NIC yang bersifat fisik adalah NIC

Ethernet, Token Ring, dan lainnya; sementara NIC yang bersifat logis adalah

loopback adapter dan Dial-up Adapter. Disebut juga sebagai Network Adapter.

Setiap jenis NIC diberi nomor alamat yang disebut sebagai MAC address, yang

dapat bersifat statis atau dapat diubah oleh pengguna.

c.

HUB

Disebut juga reapeater

hub merupakan komponen jaringan yang digunakan di dalam jaringan 10Mbps

tradisional untuk menghubungkan komputer-komputer dalam jaringan skala kecil

(LAN) Pada perangkat hub, semua anggota jaringan yang terhubung dengan

perangakat ini melakukan transmisi data pada jaringan (collision domain). Ini

berarti, jika lebih dari satu komputer mengirim data ke jaringan secara

bersamaan, maka tidak satupun komputer yang dapat memanfaatkan 100% bandwidth

jaringan yang tersedia.

d.

SWITCH

Adalah sebuah

alat jaringan yang melakukan bridging transparan (penghubung segementasi banyak

jaringan dengan forwarding berdasarkan alamat MAC). Switch jaringan

dapat digunakan sebagai penghubung komputer atau router pada satu area yang

terbatas, switch juga bekerja pada lapisan data link, cara kerja switch hampir

sama seperti bridge, tetapi switch memiliki sejumlah port sehingga sering

dinamakan multi-port bridge.

Kelebihan

Switch adalah sebagai berikut :

§ Mampu

menginspeksi paket-paket data yang mereka terima

§ Mampu

menentukan sumber dan tujuan paket yang Melaluinya

§ Mampu

mem-forward paket-paket dengan tepat

e. Repeater

Sering

di sebut sebagai relay atau pengulang, adalah node yang dikonfigurasi untuk

merelay trafik yang tidak diperuntukkan untuk node itu sendiri. Dalam sebuah

jaringan mesh, setiap node adalah pengulang. Dalam jaringan infrastruktur

tradisional, node harus dikonfigurasi untuk meneruskan trafik ke node lain.

Biasanya, repeater digunakan untuk mengatasi kendala di sambungan jarak jauh.

Adapun kelemahan repeater, perangkat ini tidak dapat melakukan filter traffic

jaringan. Data (bits) yang maasuk ke salah satu port dikirim ke luar melalui

semua port. Dengan demikian data akan tersebar ke segmen-segmen LAN tanpa

memperhitungkan apakah data tersebut dibutuhkan atau tidak.

f.

Bridge

Adalah sebuah komponen jaringan yang

digunakan untuk memperluas jaringan atau membuat sebuah segmen jaringan.

Jembatan jaringan beroperasi di dalam lapisan data-link pada model OSI.

Jembatan juga dapat digunakan untuk menggabungkan dua buah media jaringan yang

berbeda, seperti halnya antara media kabel Unshielded Twisted-Pair (UTP)

dengan kabel serat optik atau dua buah arsitektur jaringan yang berbeda,

seperti halnya antara Token Ring dan Ethernet. Bridge akan membuat sinyal yang

ditransmisikan oleh pengirim tapi tidak melakukan konversi terhadap protokol,

sehingga agar dua.

g.

ROUTER

Adalah sebuah alat

jaringan komputer yang mengirimkan paket data melalui sebuah jaringan atau

Internet menuju tujuannya, melalui sebuah proses yang dikenal sebagai routing.

Proses routing terjadi pada lapisan 3 (Lapisan jaringan seperti Internet

Protocol) dari stack protokol tujuh-lapis OSI. Router berfungsi sebagai

penghubung antar dua ataulebih jaringan untuk meneruskan data dari satu

jaringan ke jaringan lainnya. Router berbeda dengan switch. Switch merupakan

penghubung beberapa alat untuk membentuk suatu Local Area Network (LAN). Router

bekerja hanya jika protocol jaringan yang dikonfigurasi adalah protokol yang

routable seperti TCP/IP atau IPX/SPX. Ini berbeda dengan bridge yang bersifat

protocol independent.

2.

BENTUK

ANCAMAN TERHADAP JARINGAN KOMPUTER

Komputer

merupakan suatu sistem yang saling berkaitan antara input, proses, dan output. Oleh

Karena itu jika salah satu saja mengalami kerusakan atau dalam keadaan sakit,

Computer tersebut akan mengalami gangguan bahkan dapat pula komputer tersebut

tidak bisa digunakan. Terutama sekali dengan peralatan proses(CPU) yang menjadi

tumpuan dari sebuah komputer, Untuk menanggulangi hal tersebut, dalam bab ini

akan diuraikan tentang pengamanan komputer, ada baiknya kita mengetahui

definisi dari pengamanan komputer.

Pengamanan

komputer atau yang sering disebut dengan sekuriti komputer adalah pencegahan

atas penggunaan data atau program dari masalah yang akan dihadapi, atau lebih

mudahnya adalah segala sesuatu yang menyangkut masalah keamanan sistem

komputer. Jadi, pengamanan komputer adalah segala sesuatu baik berupa alat –

alat, program komputer sampai dengan manusianya untuk saling menjaga dan

mencegah komputer dari kerusakan. Karena

itu, ketiga komponen tersebut harus saling mengisi satu dengan yang lainnya.

Ini disebabkan keterbatasan kemampuan salah satu komponen tersebut. Namun

demikian, komponen manusia merupakan komponen terbesar, ini karena alat –alat

dan program komputer dapat berfungsi dengan baik jika dioperasikan dengan

benar. Selain itu, lingkungan yang paling dekat dengan komputer alah dari

faktor manusia, sehingga manusia haruslah dapat berperan banyak dalam

pengamanan komputer.

2.1

Karakteristik

penggangggu yang sering dijumpai pada sistem komputer, antara lain :

a.

Lingkungan atau alam

b.

Faktor Fisika

c.

Kimia

d.

Perangkat Keras

e.

Perangkat Lunak

f.

Sistem Operasi

g.

Manajemen

h.

Organisasi

i.

Telekomunikasi

Salah Satu

Pengamanan dari Faktor Lingkungan atau Alam yaitu penggunaan

Sistem operasi dimaksudkan untuk memudahkan interaksi antara manusia dengan

komputer, dan pada sistem operasi yang berbasis jaringan berfungsi untuk

memudahkan hubungan antarkomputer yang satu dengan yang lain. Dalam penggunaan

sistem operasi, Kita akan dicek oleh sistem operasi tersebut atau yang dikenal

dengan Identification dan Authentication. Keduanya berfungsi

untuk memberitahukan kepada sistem tentang siapa kita. Identification

atau dikenal dengan pembuatan password pada umumnya digunakan untuk memastikan

sistem operasi apakah kita yang berwenang atau tidak. Authentication pada

umumnya menggunakan media pengenal, seperti kunci, tanda pengenal, sidik jari,

telapak tangan, suaru dan lain – lain. Kerusakan komputer yang diakibatkan oleh

sistem operasi, banyak disebabkan faktor manusianya antara lain :

§ Memberikan password kepada orang lain.

§ Orang lain memberikan kepada orang lain lagi (Pihak

Ketiga)

§ Password ditulis pada media dan dibaca oleh orang lain.

§ Terlalu mudah ditebak password-nya.

§ Dicurunya kunci dan tanda pengenal atau kunci dan tanda

pengenal tersebut dipinjam orang dan dibuat duplikat.

§ Dibuatnya suatu alat yang membuat duplikat dari sidik

jari, telapak tangan, dan suara.

Bila Kejadian

tersebut terjadi, komputer dapat dibuka atau dijalankan oleh orang yang telah

membuat duplikatnya, sehingga keamanan komputer sudah tidak terjamin lagi.

2.2

Beberapa

Ancaman dan Serangan

Tujuan

utama dengan adanya keamanan adalah untuk membatasi akses informasi dan sumber

hanya untuk pemakai yang memiliki hak akses.

a.

Ancaman keamanan :

§ Leakage (Kebocoran) : Pengambilan informasi oleh penerima yang tidak berhak.

§ Tampering : Pengubahan informasi yang tidak legal.

§ Vandalism (perusakan) : Gangguan operasi sistem tertentu. Si pelaku tidak mengharap keuntungan apapun.

§ Serangan pada sistem terdistribusi tergantung pada

pengaksesan ke saluran komunikasi yang ada atau membuat saluran baru yang

menyamarkan (masquerade) sebagai koneksi legal.

§ Penyerangan Pasive, Hanya mengamati komunikasi atau data.

§ Penyerangan Aktif, Secara aktif memodifikasi komunikasi

atau data.

§ Pemalsuan atau pengubahan Email.

§ TCP/IP Spoofing

b.

Faktor- Faktor Penyebab Resiko Dalam Jaringan

Komputer :

§

Kelemahan

manusia (human error)

§

Kelemahan

perangkat keras komputer

§

Kelemahan

sistem operasi jaringan

§

Kelemahan

sistem jaringan komunikasi

c.

Ancaman Jaringan Komputer :

§

FISIK

Pencurian perangkat keras komputer atau perangkat jaringan

Kerusakan pada komputer dan perangkat komunikasi jaringan

Wiretapping

Bencana alam

§

LOGIK

Kerusakan pada sistem operasi atau aplikasi

Virus

Sniffing

d.

Beberapa Metode Penyerangan

§ Eavesdropping, mendapatkan duplikasi pesan tanpa ijin

§ Masquerading, Mengirim atau menerima pesan menggunakan identitas lain tanpa ijin mereka.

§ Message tampering, Mencegat atau menangkap pesan dan mengubah

isinya sebelum dilanjutkan ke penerima sebenarnya. “man-in-the-middle attack”

adalah bentuk message tampering dengan mencegat pesan pertama pada pertukaran

kunci enkripsi pada pembentukan suatu saluran yang aman. Penyerang menyisipkan

kunci lain yang memungkinkan dia untuk mendekrip pesan berikutnya sebelum

dienkrip oleh penerima.

§ Replaying, menyimpan pesan yang ditangkap untuk

pemakaian berikutnya.

§ Denial of Service, membanjiri saluran atau sesumber lain dengan pesan yang bertujuan untuk menggagalkan pengaksesan

pemakai lain

e.

Beberapa

Bentuk Ancaman Jaringan :

§ Sniffer,

peralatan yang dapat memonitor

proses yang sedang berlangsung.

§ Spoofing,

penggunaan komputer untuk meniru

(dengan cara menimpa identitas atau alamat IP).

§ Phreaking,

perilaku menjadikan sistem

pengamanan telepon melemah.

§ Remote Attack,

segala bentuk serangan terhadap

suatu mesin dimana penyerangnya tidak memiliki kendali terhadap mesin tersebut

karena dilakukan dari jarak jaruh di luar sistem jaringan atau media transmisi.

§ Hole,

kondisi dari software atau

hardware yang bisa diakses oleh pemakai yang tidak memiliki otoritas atau

meningkatnya tingkatpengaksesan tanpa melalui proses autorisasi.

§ Hacker,

orang yang secara diam-diam

mempelajari sistem yang biasanya sukar dimengerti untuk kemudian mengelolanya

dan men-share hasil ujicoba yang dilakukannya. Hacker tidak

merusak sistem.

§ Craker,

orang yang secara diam-diam

mempelajari sistem dengam maksud jahatMuncul karena sifat dasar manusia yang

selalu ingin membangun (salah satunya merusak).

1.3

Pengamanan

Komputer dari Faktor sistem Operasi

Pengganggu komputer dari faktor sistem operasi banyak terjadi karena faktor manusia,

yaitu Identification dan Authentication. Untuk mengamankan keduanya, Kita dapat

mengikuti cara berikut ini :

a.

Identification

Password dapat diibaratkan seperti sikat gigi yang digunakan setiap hari.

Oleh Karena itu, harus mengganti password tersebut secara periode dan jangan

digunakan oleh orang lain. Password menjadi tanggung jawab setiap orang

(Pemilik), sehingga kita dapat mengikuti cara – cara di bawah ini agar password

lebih terjamin.

- Jangan biarkan

login tanpa password, Jika kita bekerja dengan jaringan dan kita adalah

seorang administrator sistem, pastikan setiap account mempunyai password.

- Jangan pernah

membiarkan seseorang menggunakan password kita, Jika kita sudah

terlanjur memberitahukan kepada orang lain, segeralah mengganti password

dengan yang baru.

- Janganlah

menulis password pada layar monitor, meja, atau sekitar ruang kerja.

- Jangan

mengetik password, sementara di belakang atau sekeliling komputer kita

ada orang lain yang mengawasi.

- Jangan

mengirimkan password secara online ke suatu tempat melalui e-mail, karena ada

kemungkinan orang lain akan menyadap saluran e-mail anda.

Apabila anda diperbolehkan memilih password,

pilihlah password yang sukar ditebak. Dibawah ini saran – saran untuk

menentukan nama password, yaitu :

·

Jangan

menggunakan kata – kata dalam bahasa Inggris.

·

Jangan

menggunakan nama – nama, seperti nama sendiri atau keluarga, pahlawan fiktif,

anggota keluarga, hewan piaraan dan lain – lain.

·

Boleh

juga menggunakan kata – kata yang tidak mempunyai arti, misalnya Jt93gpy.

·

Sebaiknya

gunakan gabungan huruf dan angka.

·

Jangan

menggunakan nomor telepon anda.

·

Pilih

Password yang panjang, karena jika password anda hanya beberapa huruf atau

angka atau kombinasi keduanya, akan mudah ditemukan. Gunakan minimal 6 – 8

karakter.

·

Apabila

anda bekerja dengan jaringan, sebaiknya bedakan password antara host (Komputer)

yang satu dengan yang lain.

·

Password

yang baik adalah yang menggunakan kombinasi huruf besar dan kecil.

b.

Authentication

§ Proses pengenalan peralatan, sistem operasi, kegiatan,

aplikasi dan identitas user yang terhubung dengan jaringan komputer.

§ Autentikasi dimulai pada saat user login ke jaringan

dengan cara memasukkan password.

§ Jangan pernah meninggalkan kartu pengenal atau kunci di

tempat terbuka, walaupun hanya sebentar.

§ Tempatkan kartu pengenal atau kunci pada tempat yang

sulit dijangkau oleh orang lain, atau letakkan pada tempat yang dapat anda

kunci dari luar.

§ Pada beberapa negara maju pengamanan kmputer telah

menggunakan sensor untuk mengamankan komputer. Oleh karena itu, jangan pernah

merekam sidik jari atau telapak tangan atau suara pada komputer anda karena

akan mudah bagi oarang lain untuk membuat duplikatnya.

Tahapan

Autentikasi :

1. Autentikasi untuk mengetahui lokasi dari peralatan pada

suatu simpul jaringan (data link layer dan network layer).

2. Autentikasi untuk mengenal sistem operasi yang terhubung

ke jaringan (transport layer).

3. Autentikasi untuk mengetahui fungsi/proses yang sedang

terjadi di suatu simpul jaringan (session dan presentation layer).

2.

BENTUK PENGENDALIAN TERHADAP

KEAMANAN JARINGAN KOMPUTER

Jika

kita sering bekerja dengan jaringan, maka tidaklah mengherankan bagi kita

mengapa kita perlu memikirkan otentifikasi untuk mengendalikan keamanan

jaringan. Jaringan komputer atau yang dikenal dengan internet merupakan sistem

terbuka (opensystem) dimana semua orang dapat masuk ke komputer milik

orang lain yang terhubung di dalam internet. Sistem terbuka juga mensyaratkan

bahwa tidak ada ‘batasan’ bagi orang lain untuk masuk ke dalam jaringan kita,

misalnya dengan menggunakan webbrowsing, akses ftp dan lain sebagainya.

Akan

tetapi permasalahan akan timbul jika orang yang masuk ke dalam jaringan kita

mempunyai maksud yang kurang baik. Seorang kompetitor misalnya, dapat saja masuk

ke dalam jaringan komputer saingannya dengan tujuan mengubah sistem yang

dimiliki saiangannya agar tidak dapat berfungsi dengan baik, mencuri data-data

pelanggan saingan, mencuri data statistik dan lain sebagainya. Oleh karena itu

dibutuhkan otentifikasi dan pengendalian akses ke dalam sistem. Secara

sederhana sebuah prosedur otentifikasi adalah prosedur pengenalan jati diri

seorang pemakai kepada sistem dan pemberian kartu hak akses tertentu dari

sistem kepada pemakai yang bersangkutan. Seorang pemakai yang telah melewati

proses otentifikasi tertentu akan memiliki hak akses tertentu dan tentu saja

selalu dapat diawasi dan dikendalikan oleh sistem. Tulisan berikut ini akan

memberikan dasar-dasar mengenai otentifikasi dan definisi-definisi yang berkaitan

dengan keamanan jaringan.

3.1 ACL, NTML dan Definisi-definisi Lainnya

Sebelum kita membahas lebih jauh, akan dikemukakan istilah-istilah yang sering digunakan untuk pengendalian hak akses terhadap sistem.

3.1 ACL, NTML dan Definisi-definisi Lainnya

Sebelum kita membahas lebih jauh, akan dikemukakan istilah-istilah yang sering digunakan untuk pengendalian hak akses terhadap sistem.

a. Access Control Lists (ACLs)

Setiap

ACL merupakan daftar dari kendali akses yang menunjukkan hak akses dan

informasi untuk audit yang digunakan oleh sistem, misalnya oleh Windows NT atau

oleh proxy server. Didalam Windows NT, ACLs ini akan digunakan bersama-sama

dengan sistem akses file sytem NTFS (NewTechnologyFileSystem). Windows

NT menggunakan daftar ini untuk melihat siapa saja yang telah diberikan hak

untuk mengakses sumber daya tertentu (fileatau folder) dan hak

apa yang telah diberikan kepadanya, seperti membaca, menulis dan mengeksekusi.

Didalam sistem file UNIX, hak akses ini dapat dilihat dari bit-bit kode akses

yang meliputi akses untuk user, akses untuk groupuser serta akses

untuk globaluser. Akses untuk user berlaku untuk user yang

besangkutan, akses untuk groupuser berlaku untuk user-user

lain yang masih berada dalam satu group dengan user yang bersangkutan

sedangan akses globaluser berlaku untuk user yang tidak berada

dalam satu group dengan user yang bersangkutan. Setiap file dalam

file sistem UNIX memiliki bit-bit pengendali tersebut.

b.

Challenge/Response

Proses

otentifikasi melibatkan prosedur challenge/response yang terjadi

pada saat dimulainya sebuah otentifikasi. Ketika seorang pemakai ingin meminta

hak akses kepada sistem maka sistem akan mengirimkan challenge kepada pemakai

kemudian pemakai mengirimkan kode yang sesuai. Sistem akan membandingkan kode

yang dikirimkan oleh pemakai dengan kode yang ada didalam database. Jika ada

kecocokan maka sistem akan memberikan hak akses sesuai dengan hak yang dimiliki

oleh pengguna yang bersangkutan. Contohnya, pada saat seorang administrator Web

ingin mengakses IIS (InternetInformationService) di Windows NT maka

proses challenge/response terjadi agar sistem dapat memberikan

hak akses yang sesuai. Contoh lain dalam sistem UNIX yang menggunakan one-timepassword,

seorang pemakai yang ingin melakukan koneksi terminal (telnet) ke dalam sistem

harus memasukkan password sebelum sistem memberikan hak akses terhadap

terminal. Proses challenge/response yang terjadi disini yaitu

pemakai menghubungi server melalui port telnet (21), kemudian server membentuk

hash serta challengekey. Pemakai kemudian membalas challengekey

tersebut dengan one-time-password yang sesuai. Selanjutnya

response/jawaban dari pemakai akan dibandingkan dengan database yang ada

didalam sistem, sebelum diputuskan untuk memberikan akses atau tidak.

c.

NTLM

NTLM

adalah teknik otentifikasi Challenge/Response yang digunakan oleh Window NT.

NTLM singkatan dari Windows NT LAN Manager, sebab teknik ini dikembangkan

pertama kali dan digunakan oleh Microsoft LAN Manager.

d.

One-Time-Password

One-Time-Password

adalah teknik otentifikasi Challenge/Response yang sering digunakan oleh UNIX

system. Dengan teknik ini sebuah password hanya dapat digunakan satu kali

dimana response yang sesuai akan diminta oleh sistem, berdasarkan challenge key

yang diberikan pada saat proses otentifikasi.

e.

SAM

SAM

atau kepanjangan dari SecurityAccountManager adalah database yang berisi

data pemakai dan group. SAM tidak menyimpan password dalam bentuk ASCII tetapi

dalam bentuk hash. SAM digunakan oleh Windows NT dan terletak di HKEY_LOCAL_MACHINE\SAM

dan HKEY_LOCAL_MACHINE\Security\SAM

3.2 Hash dalam keamanan jaringan

Dalam

sebuah sistem terbuka, dimana komunikasi berlangsung melewati beberapa, ratusan

bahkan ribuan komputer lainnya yang terhubung dalam jaringan maka pengiriman

data dari satu tempat ke tempat lainnya akan sangat rawan terhadap penyadapan.

Bagaimana jika hal ini terjadi sesaat sebelum proses otentifikasi berlangsung.

Seorang

‘sniffer’ (penyadap data yang dikirimkan melalui internet) dapat

mengendus password dan nama pemakai yang dikirimkan melalui jaringan. Untuk

mengatasi hal ini maka dibuatlah algoritma hash, dimana password akan tersimpan

dalam bentuk lain setelah diproses melalui algoritma hash tersebut. Algoritma

standar hash yang sering digunakan adalah MD4 yang akan menghasilkan 16

byte (128 bit) hash, atau dengan kata lain, berapapun panjang bit yang

dimasukkan dalam algoritma ini, maka panjang bit keluaran hasil hash adalah 16

byte (128 bit).

Secara

teoritis sangatlah tidak mungkin untuk menggabungkan hash dan algoritma yang

dipakai serta kemudian melakukan proses revers secara matematis untuk memperoleh

password yang bersesuaian. Atau dengan kata lain, proses hash hanya berlangsung

satu arah dan bukan proses yang dapat dibalik.

a. Enkripsi dalam keamanan jaringan

a. Enkripsi dalam keamanan jaringan

Selain beberapa definisi serta teknik

yang disebutkan diatas, salah satu teknik yang sangat penting adalah enkripsi.

Coba bayangkan pada saat kita melakukan koneksi terminal (telnet , port 21)

pada jaringan kita dari Jakarta ke Surabaya melalui Internet yang notabene

melalui ratusan bahkan ribuan router. Dalam spesifikasinya, komunikasi terminal

tersebut mentransmisikan data-data dalam bentuk text ASCII. Jika kemudian ada

seorang sniffer yang mengendus data-data yang ditransmisikan antara komputer

server dengan terminal kita maka data-data tersebut akan dengan mudah terbaca.

Jika kemudian kita membaca email yang ada dalam server kita, maka sniffer

tadi juga dapat ikut membaca email yang kita baca.

Untuk mengatasi hal tersebut diatas

maka diciptakan sistem enkripsi dimana data-data yang dikirimkan sudah dalam

bentuk terenkripsi. Untuk melakukan enkripsi dibutuhkan kunci pembuka yang

harus diketahui oleh server dan pengguna. Akan tetapi jika seorang sniffer

dapat mengendus kunci pembuka tersebut, maka dia juga dapat membuka data-data

komunikasi antara pemakai dan server. Oleh karena itu diciptakan teknik

enkripsi dengan kunci publik dari RSA, dimana kunci publik dapat disebarluaskan

secara bebas, sementara kunci privat disimpan secara rahasia. Seorang pemakai yang

ingin melakukan koneksi kemudian memberikan kunci publiknya kepada server serta

mengambil kunci publik server. Pengguna yang bersangkutan kemudian melakukan

enkripsi dengan kunci privat miliknya serta kunci publik milik server kemudian

mengirimkan data tersebut kepada server. Server kemudian melakukan de enkripsi

dengan menggunakan kunci privat miliknya serta kunci publik milik pengguna yang

bersangkutan. Dengan demikian meskipun data dapat diendus oleh sniffer, namun

data tersebut tidak dapat diintepretasikan dengan baik dan benar.

Sistem terbuka membutuhkan teknik

pengamanan yang lebih baik, dimana tidak ada batasan bagi setiap orang untuk

mengakses sistem tetapi memberikan batasan kepada orang untuk dapat

mengintepretasikan data yang ada. Sistem terbuka ini mendorong munculnya

teknik-teknik enkripsi, hashing dan teknik pengamanan jaringan lainnya.

3.

KONSEP

TRUSTED GUARD GATE WAYS DAN FIREWALL

4.1 Trusted

Guards

Tidak seperti firewall normal, trusted

guard adalah tipe khusus firewall yang dibangun

pada Trusted System. Bahkan, setiap elemen itu harus memenuhi persyaratan.

Trusted guard juga berbeda dari firewall normal dalam bahwa mereka dirancang

untuk mematuhi Mandatory Access Control (MAC) pada lalu lintas jaringan, data,

file dan objek lain. Hal ini dicapai melalui proxy pada layer aplikasi dan

Pelabelan data, dimana semua data bergerak dari satu domain ke domain lain

melalui firewall diberi label dengan klasifikasi tertentu, dan tidak diizinkan

untuk pindah ke tingkat yang lebih rendah dari klasifikasi tanpa otoritas

sebelumnya. Hal ini juga disebut sebagai perpindahan dari sisi tinggi ke sisi

rendah penjaga, yang akan mencoba untuk memindahkan data rahasia ke suatu

daerah yang tidak diizinkan untuk data rahasia. Trusted guard utamanya

digunakan dalam lingkungan yang memerlukan klasifikasi, tetapi juga dapat

digunakan dalam lingkungan nonpemerintah di mana persyaratan keamanan data

mungkin lebih ketat.

4.2 Gateway

Gateway adalah sebuah perangkat yang

digunakan untuk menghubungkan satu jaringan komputer dengan satu atau lebih

jaringan komputer yang menggunakan protokol komunikasi yang berbeda sehingga

informasi dari satu jaringan computer dapat diberikan kepada jaringan komputer

lain yang protokolnya berbeda. Definisi tersebut adalah definisi gateway yang

utama. Seiring dengan merebaknya internet, definisi gateway seringkali

bergeser. Tidak jarang pula pemula menyamakan "gateway" dengan

"router" yang sebetulnya tidak benar. Kadangkala, kata

"gateway" digunakan untuk mendeskripkan perangkat yang menghubungkan

jaringan komputer besar dengan jaringan komputer besar lainnya. Hal ini muncul

karena seringkali perbedaan protokol komunikasi dalam jaringankomputer hanya

terjadi di tingkat jaringan komputer yang besar.

4.3 Firewall

Firewall merupakan suatu cara/sistem/mekanisme

yang diterapkan baik terhadap hardware , software ataupun sistem itu sendiri

dengan tujuan untuk melindungi, baik dengan menyaring, membatasi atau bahkan

menolak suatu atau semuahubungan/kegiatan suatu segmen pada jaringan pribadi

dengan jaringan luar yang bukan merupakan ruang lingkupnya.

Segmen tersebut dapat merupakan sebuah workstation, server, router, atau local

area network (LAN) anda.

Firewall secara umum di peruntukkan

untuk melayani :

§ Mesin/komputer, setiap individu yang terhubung langsung

ke jaringan luar atau internet danmenginginkan semua yang terdapat pada

komputernya terlindungi.

§ Jaringan, jaringan komputer yang terdiri lebih dari

satu buah komputer dan berbagai jenis topologi

jaringan yang digunakan, baik yang di miliki oleh perusahaan, organisasi dsb.

Karakteristik

Firewall :

§ Seluruh

hubungan/kegiatan dari dalam ke luar , harus melewati firewall. Hal ini dapat

dilakukan dengan cara memblok/membatasi baik secara fisik semua akses terhadap

jaringan Lokal, kecuali melewati firewall. Banyak sekali bentuk jaringan yang

memungkinkan.

§ Hanya

Kegiatan yang terdaftar/dikenal yang dapat melewati/melakukan hubungan, hal ini

dapat dilakukan dengan mengatur policy pada konfigurasi keamanan lokal. Banyak

sekali jenis firewall yang dapat dipilih sekaligus berbagai jenis policy yang

ditawarkan.

§ Firewall

itu sendiri haruslah kebal atau relatif kuat terhadap serangan/kelemahan. hal

ini berarti penggunaan sistem yang dapat dipercaya dan dengan Operating.

BAB III

PENUTUP

A. Kesimpulan

Inti dari keamanan

komputer adalah melindungi komputer dan jaringannya dengan tujuan mengamankan

informasi yang berada di dalamnya. Mencegah terjadinya suatu serangan terhadap

sistem. Dengan demikian kita perlu memperhatikan desain dari sistem, aplikasi

yang dipakai, dan human (admin). Ketiga faktor tersebut merupakan cara yang

baik untuk mencegah terjadinya kebocoran sistem, serangan, dan lain-lain.

Password digunakan

untuk memproteksi hal-hal yang sifatnya confidential.

Beberapa orang sudah membuat password dengan menggabungkan

beberapa jenis karakter sehingga sulit untuk ditebak. Ini membuktikan bahwa

mereka tidak ingin informasi yang tersimpan didalamnya di-hack oleh

pihak lain. Password yang mereka punya juga tidak ditulis disembarang tempat

atau diberikan kepada sembarang orang. Bentuk apa pun yang membutuhkan validasi

(login) untuk mengaksesnya, tidak akan dibiarkan terbuka jika

ingin ditinggalkan. Hanya pembatasan saja yang masih jarang ditemukan. Namun,

tanpa mengerti policy

password, orang sudah mengerti

bagaimana cara membuat password yang baik sehingga

otentikasinya kuat.

B.

Saran

Begitu banyak teknik

dalam mengamankan data dan informasi yang tersimpan pada sebuah media

penyimpanan di komputer. Teknik tersebut patut diterapkan apabila kita tidak menginginkan

terjadinya resiko kehilangan data penting. Namun, pemilihan teknik tersebut

perlu dilakukan dengan cermat.

Untuk yang mempunyai password dalam

jumlah yang banyak, lebih baik memakai password management daripada ditulis disuatu tempat.

DAFTAR PUSTAKA

Tidak ada komentar:

Posting Komentar